Auf dieser Seite können Sie Firewallregeln erstellen, um den Verkehr zu kontrollieren, der das IPv6-Protokoll verwendet. Firewallregeln kontrollieren den Verkehr zwischen internen und externen Netzwerken und schützen das Netzwerk vor nicht autorisiertem Zugriff. Die Appliance bestimmt die Regel, die zugewiesen werden soll, basierend auf der Quell- und Zielzone, die Sie in der Firewallregel konfigurieren. Verwenden Sie diese Seite, um identitätsbasierte Firewallregeln zu erstellen, indem Sie diese Benutzern zuweisen.

-

Gehen Sie zu und wählen Sie IPv6 mithilfe des Filters.

-

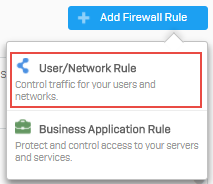

Klicken Sie auf .

-

Legen Sie die Details für die Richtlinieneinführung fest.

- Regelname

- Geben Sie einen Namen für die Regel ein.

- Beschreibung

- Geben Sie eine Beschreibung für die Regel ein.

- Position der Regel

- Wählen Sie aus den verfügbaren Optionen die Position der Regel aus.

- Verfügbare Optionen:

- Regelgruppe

- Geben Sie die Regelgruppe an, zu der die Firewallregel hinzugefügt werden soll. Sie können auch eine neue Regelgruppe erstellen, indem Sie Neu erstellen aus der Liste auswählen.

- Wenn Sie Automatisch auswählen, wird die Firewallregel zu einer bestehenden Gruppen hinzugefügt, basierend auf dem ersten Treffer beim Regeltyp und Quell-Zielzonen.

- Maßnahme

- Wählen Sie aus den verfügbaren Optionen eine Maßnahme für den Datenverkehr der Regel aus.

- Annehmen: Zugriff zulassen

- Verwerfen: Ohne Benachrichtigung verwerfen

- Ablehnen: Zugriff verweigern (an die Quelle wird die Meldung „ICMP port unreachable“ gesendet)

- Wenn eine Antwort gesendet wird, ist es möglich, dass diese über eine andere Schnittstelle versendet wird als die Anfrage erhalten wurde. Dies hängt von der Routing-Konfiguration der Appliance ab.

- Zum Beispiel: Wenn die Anfrage auf einem LAN-Port über eine gefälschte IP-Adresse empfangen wurde (öffentliche IP-Adresse oder eine IP-Adresse außerhalb des LAN-Netzwerks) und keine bestimmte Route festgelegt ist, sendet die Appliance eine Antwort an diese Hosts über die Standard-Route. Das bedeutet, dass die Antwort über den WAN-Port versendet wird.

-

Legen Sie die Quelleninformationen fest.

- Quellzonen

- Wählen Sie, welche Quellzonen dem Benutzer erlaubt sind.

- Quellnetzwerke und Geräte

- Wählen Sie, welche Netzwerke/Geräte dem Benutzer erlaubt sind.

- Ein neuer Netzwerkhost kann direkt auf dieser Seite erstellt werden, indem Sie auf Neu erstellen klicken, oder auf der Seite .

- Im geplanten Zeitraum

- Wählen Sie, welcher Zeitplan dem Benutzer erlaubt ist.

- Ein neuer Zeitplan kann direkt auf dieser Seite oder über die Seite erstellt werden.

-

Legen Sie die Ziel- und Dienstinformationen fest.

- Zielzonen

- Wählen Sie, welche Zielzonen dem Benutzer erlaubt sind.

- Zielnetzwerke

- Wählen Sie, welche Zielnetzwerke dem Benutzer erlaubt sind.

- Ein neuer Netzwerkhost kann direkt auf dieser Seite erstellt werden, indem Sie auf Neu erstellen klicken, oder auf der Seite .

- Dienste

- Wählen Sie, welche/r Dienst(e) dem Benutzer erlaubt ist/sind.

- Ein neuer Dienst kann direkt auf dieser Seite oder über die Seite erstellt werden.

-

Geben Sie Identitätsinformationen an.

- Übereinstimmung mit bekannten Benutzern

- Wählen Sie diese Option, um eine Regel auf Basis der Benutzeridentität zu aktivieren.

- Unbekannten Benutzern das Captive-Portal anzeigen

- Aktivieren Sie das Auswahlkästchen um Verkehr von unbekannten Benutzern zuzulassen. Die Captive-Portal-Seite wird dem Benutzer angezeigt. Dort kann er sich anmelden, um auf das Internet zuzugreifen.

- Deaktivieren Sie das Auswahlkästchen um Verkehr von unbekannten Benutzern zu verwerfen.

- Benutzer oder Gruppen (nur wenn Übereinstimmung mit bekannten Benutzern ausgewählt ist)

- Wählen Sie die Benutzer oder Gruppen aus der Liste der verfügbaren Optionen.

- Schließen Sie diese Benutzeraktivität von der Datenverarbeitung aus. (nur wenn Übereinstimmung mit bekannten Benutzern ausgewählt ist)

- Wählen Sie die Option, um den Traffic der Benutzeraktivität in die Datenverarbeitung ein- oder auszuschließen.

- Standardmäßig wird Der Netzwerkdatenverkehr des Benutzers bei der Datenverarbeitung berücksichtigt. Aktivieren Sie diese Option, um bestimmten Traffic von der Verarbeitung der Benutzerdaten auszuschließen. Der Datenverkehr, der von dieser Regel zugelassen wird, wird für den Datentransfer dieses Benutzer nicht erfasst.

-

Legen Sie die Details für Internet-Schadprogramm- und Inhaltsscans fest. (nur, wenn die Aktion für den Datenverkehr Annehmen ist)

- HTTP scannen

- Aktiviert das Scannen von HTTP-Verkehr.

- HTTPS entschlüsseln und scannen

- Aktiviert das Entschlüsseln und Scannen von HTTPS-Verkehr.

- Google QUIC blockieren (Quick UDP Internet Connections)

- Verkehr über das QUIC-Protokoll für Google-Dienste deaktivieren.

- Zero-Day-Bedrohungen erkennen mit Sandstorm

- Mittels HTTP oder HTTPS heruntergeladene Dateien zur Analyse an Sandstorm senden. Sandstorm schützt Ihr Netzwerk vor unbekannten und unveröffentlichten Bedrohungen („Zero-Day“-Bedrohungen).

-

Legen Sie die Details für die erweiterten Einstellungen fest (nur, wenn die Aktion für den Verkehr Annehmen ist).

-

Legen Sie die Richtlinien für Benutzeranwendungen fest.

- Intrusion Prevention (IPS)

- Wählen Sie eine IPS-Richtlinie für die Regel aus. Eine neue IPS-Richtlinie kann direkt auf dieser Seite oder über die Seite erstellt werden.

- Traffic-Shaping-Richtlinie

- Die Traffic-Shaping-Richtlinie des Benutzers wird automatisch angewendet, wenn Übereinstimmung mit bekannten Benutzern ausgewählt ist.

- Sie müssen eine Traffic-Shaping-Richtlinie für die Regel auswählen oder eine neue erstellen, wenn Übereinstimmung mit bekannten Benutzern nicht ausgewählt ist.

- Sie können eine neue Richtlinie unter erstellen. Sie können die Richtlinien-Zuordnung festlegen und die Richtlinie nach Bedarf entweder Webkategorien oder Anwendungen zuweisen.

- Internetrichtlinien

- Wählen Sie für die Regel eine Internetrichtlinie aus.

- Eine neue Internetrichtlinie kann direkt auf dieser Seite oder über die Seite erstellt werden.

- Traffic-Shaping-Richtlinie basierend auf Webkategorie übernehmen

- Klicken, um die Bandbreite für URLs, die der Webkategorie zugeordnet sind, zu beschränken.

- Anwendungsüberwachung

- Wählen Sie für die Regel eine Anwendungsfilter-Richtlinie aus. Eine neue Anwendungsfilter-Richtlinie kann direkt auf dieser Seite oder über die Seite erstellt werden.

- Anwendungsbasierte Traffic-Shaping-Richtlinie übernehmen

- Klicken, um die Bandbreite für Anwendungen, die in der Anwendungskategorie zugeordnet sind, zu beschränken.

-

Geben Sie die Routing-Details an.

- Quelladresse umschreiben (Maskieren)

- Deaktivieren Sie die Option, wenn Sie die Quelladresse nicht umschreiben oder die NAT-Richtlinie festlegen möchten.

- Standard: Aktiviert

- Gatewayspezifische Standard-NAT-Richtlinie verwenden (nur wenn Maskieren ausgewählt ist)

- Anklicken, um die Standard-NAT-Richtlinie durch eine gatewayspezifische Richtlinie zu überschreiben.

- Standard-NAT-Richtlinie für ein bestimmtes Gateway überschreiben (nur, wenn Gatewayspezifische Standard-NAT-Richtlinie verwenden ausgewählt ist)

- Aktivieren Sie diese Option, um einen Gateway und eine dazugehörige NAT-Richtlinie festzulegen. Es können mehrere Gateways und NAT-Richtlinien hinzugefügt werden.

- Ausgehende Adresse verwenden (nur, wenn Quelladresse umschreiben ausgewählt ist)

- Wählen Sie, welche NAT-Richtlinie angewendet werden soll. Nutzen Sie die Liste der verfügbaren NAT-Richtlinien.

- Eine neue NAT-Richtlinie kann direkt auf dieser Seite oder über die Seite erstellt werden.

- Standard: MASQ.

MASQ (Schnittstellen-Standard-IP)- Die IP-Adresse der Zielzone wie unter konfiguriert wird anstelle der (Schnittstellen-Standard-IP) angezeigt, wenn eine einzelne Zielzone ausgewählt ist.

- (Schnittstellen-Standard-IP) wird angezeigt, wenn mehrere Zielzonen ausgewählt sind.

- Primäres Gateway

- Geben Sie den primären Gateway an. Diese Option ist nur anwendbar, wenn mehr als ein Gateway definiert wurden.

Hinweis: Wenn das Gateway gelöscht wird, zeigt Primäres Gateway WAN-Link Lastverteilung für die WAN Zielzone an und Keine für andere Zonen. In diesem Fall trifft die Firewall keine Routing-Entscheidungen.

- Backup-Gateway

- Geben Sie den Backup-Gateway an. Diese Option ist nur anwendbar, wenn mehr als ein Gateway definiert wurden.

Hinweis: Wenn das Gateway gelöscht wird, zeigt das Backup-Gateway Keine an.

- DSCP-Markierung

- Wählen Sie die DSCP-Markierung.

- DSCP (DiffServ Code Point) klassifiziert den Strom der Pakete bei Eintritt in das lokale Netzwerk je nach QoS. Der Strom wird über fünf Elemente definiert: IP-Adresse der Quelle, IP-Adresse des Ziels, Quellport, Zielport und Transportprotokoll.

-

Definieren Sie die Protokollierungsoptionen für den Datenverkehr der Benutzeranwendung.

- Firewallverkehr protokollieren

- Anklicken, um die Protokollierung des zugelassenen und abgelehnten Datenverkehrs zu aktivieren.

-

Klicken Sie auf Speichern.