Sie können einen Bedrohungsfall untersuchen, indem Sie zu seiner Detailseite gehen und die dort vorhandenen Analysewerkzeuge verwenden.

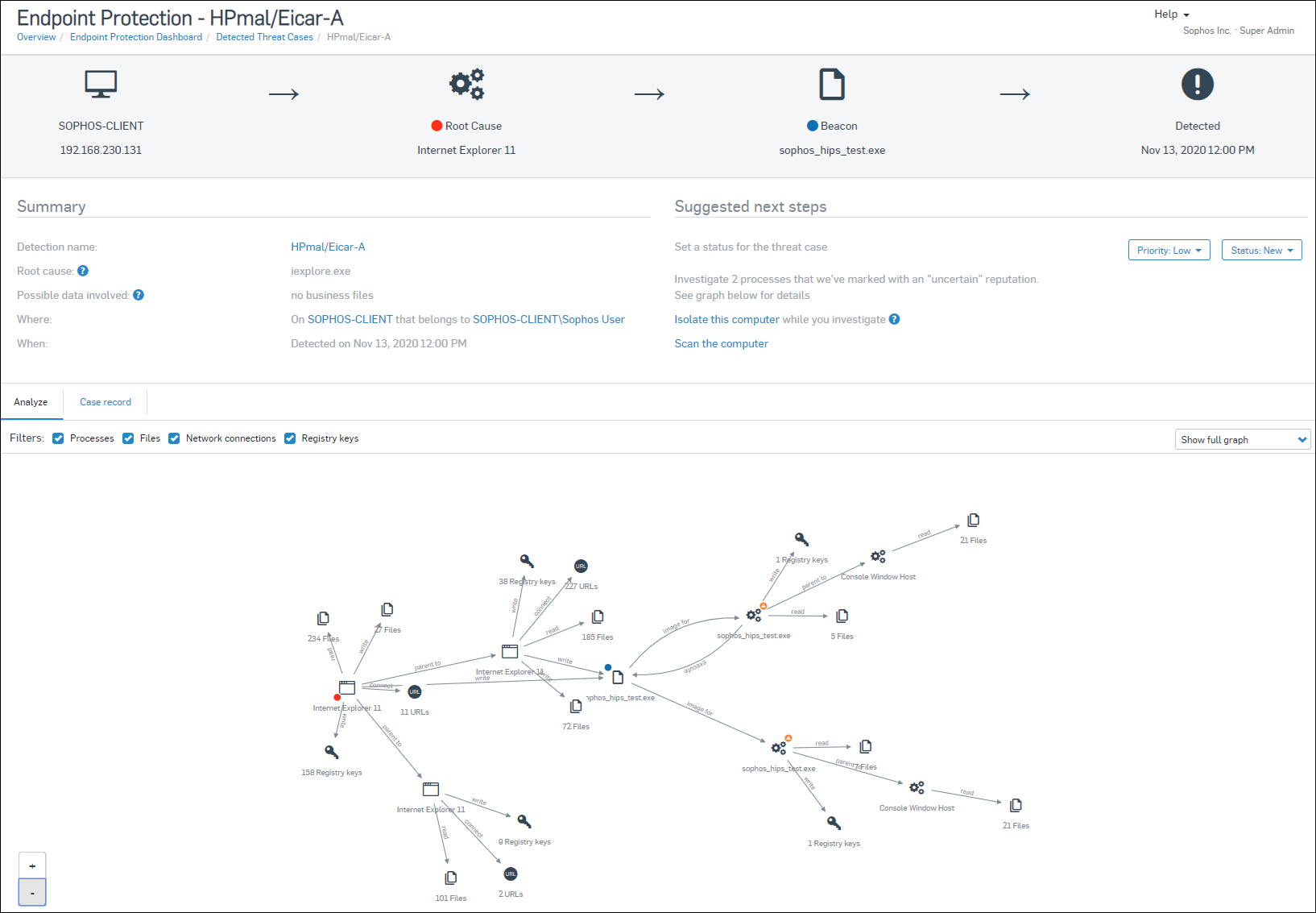

Suchen Sie den Bedrohungsfall auf der Seite Entdeckte Bedrohungsfälle. Klicken Sie auf seinen Namen, um eine vereinfachte Ereigniskette, eine Zusammenfassung, Details zu den Artefakten (Prozesse, Dateien, Schlüssel) und ein Diagramm zu sehen, das die Entwicklung der Bedrohung zeigt. Der folgende Screenshot zeigt eine HPmal/Eicar-A-Erkennung, die durch das Herunterladen einer Datei sophos_hips_test.exe von einer Website mit Internet Explorer 11 ausgelöst wird:

Einen Überblick über die Vorgehensweise finden Sie unter Hinweise zum Untersuchen und Bereinigen von Bedrohungen.

Weitere Informationen zu allen Optionen finden Sie in den Abschnitten auf dieser Seite.

Die Übersicht gibt Ihnen einen Überblick über die Bedrohung einschließlich dieser Details:

im Bereich Empfohlene nächste Schritte wird Folgendes angezeigt:

Priorität: Die Priorität wird automatisch festgelegt. Sie können ihn ändern.

Status: Standardmäßig wird der Status auf Neu gesetzt. Sie können ihn ändern.

Dieses Gerät isolieren: Sie sehen dies, wenn der Fall hohe Priorität hat und Sie Intercept X Advanced with EDR oder Intercept X Advanced for Server with EDR verwenden. Es ermöglicht Ihnen das Gerät zu isolieren, während Sie potenzielle Bedrohungen untersuchen.

Sie können das Gerät weiterhin von Sophos Central aus verwalten. Sie können auch weiterhin von isolierten Geräten Dateien an Sophos zur Analyse senden.

Sie können isolierten Geräten auch erlauben eingeschränkt mit anderen Computern zu kommunizieren. Für weitere Informationen, siehe Geräte-Isolation Ausschlüsse (Windows).

Sie können das Geräte jederzeit aus der Isolation entfernen. Sie sehen die Option Aus der Isolation entfernen unter Empfohlene nächste Schritte.

Gerät scannen: Verwenden Sie diesen Link, um das betroffene Gerät nach Bedrohungen zu durchsuchen.

Die Registerkarte Analysieren zeigt die Ereigniskette bei der Malware-Infektion an.

Im Menü auf der rechten Seite der Registerkarte könne Sie einstellen, wie viele Details Sie sehen:

Verwenden Sie die Kontrollkästchen über dem Diagramm, um die verschiedenen Arten von Artefakten ein- oder auszublenden.

Um Details eines Elements anzuzeigen, klicken Sie darauf. Dies öffnet ein Detailfeld auf der rechten Seite des Diagramms.

Der Tab Falldatensatz zeigt den Verlauf des Bedrohungsfalls, ab seiner Erstellung durch Sophos oder dem Administrator. Sie können Kommentare veröffentlichen, um ergriffene Aktionen und andere relevante Informationen zu dokumentieren.

Wenn Sie auf ein betroffenes Element klicken, wird der Bereich Prozessdaten angezeigt. Wenn jemand die Datei bereits an Sophos übermittelt hat, werden die neuesten Bedrohungsinformationen angezeigt.

Wenn die Datei noch nicht übermittelt wurde oder Sie möchten wissen, ob aktualisierte Informationen vorhanden sind, klicken Sie auf Aktuellste Daten anfordern.

Hier werden die neuesten Informationen zur globalen Reputation angezeigt und ob sie Untersuchungen durchführen sollen.

Dies ist eine Liste unterhalb des Diagramms des Malware-Angriffs. Sie zeigt alle betroffenen Elemente, z. B. geschäftliche Dateien, Prozesse, Registry-Schlüssel oder IP-Adressen, an.

Sie können eine CSV-Datei mit einer Liste der betroffenen Artefakte exportieren, indem Sie oben rechts auf der Registerkarte auf Als CSV exportieren klicken.

Die Liste gibt die folgende Information:

Sie können auf dem Gerät einen „forensischen Snapshot“ der Daten erstellen. So rufen Sie Daten aus einem Sophos-Protokoll über die Geräteaktivität ab und speichern sie auf diesem Computer. Sie können ihn auch im von Ihnen angegebenen Amazon Web Services (AWS) S3-Bucket speichern. Sie können dann Ihre Analyse durchführen.

Sie benötigen einen Konverter (den wir zur Verfügung stellen), um die Daten lesen zu können.

So erstellen Sie einen Snapshot:

Alternativ können Sie auf der Detailseite des Gerätes den Tab Status öffnen.

Die erstellten Snapshots finden Sie in %PROGRAMDATA%\Sophos\Endpoint Defense\Data\Forensic Snapshots\.

Snapshots, die aus Erkennungen generiert wurden, befinden sich in %PROGRAMDATA%\Sophos\Endpoint Defense\Data\Saved Data\.